Telegram防盗三要点,隐私设置教程,骗子盗号手法分析

Telegram防盗三要点,隐私设置教程,骗子盗号手法分析

核心提示:过去三个月Telegram盗号事件激增300%,根据官方安全报告显示,未开启两步验证的账号被盗风险高达92%。本文将深度解析最新盗号手法,并提供完整防护方案。

一、触目惊心的真实盗号案例

案例1:假借技术咨询的"截图陷阱"

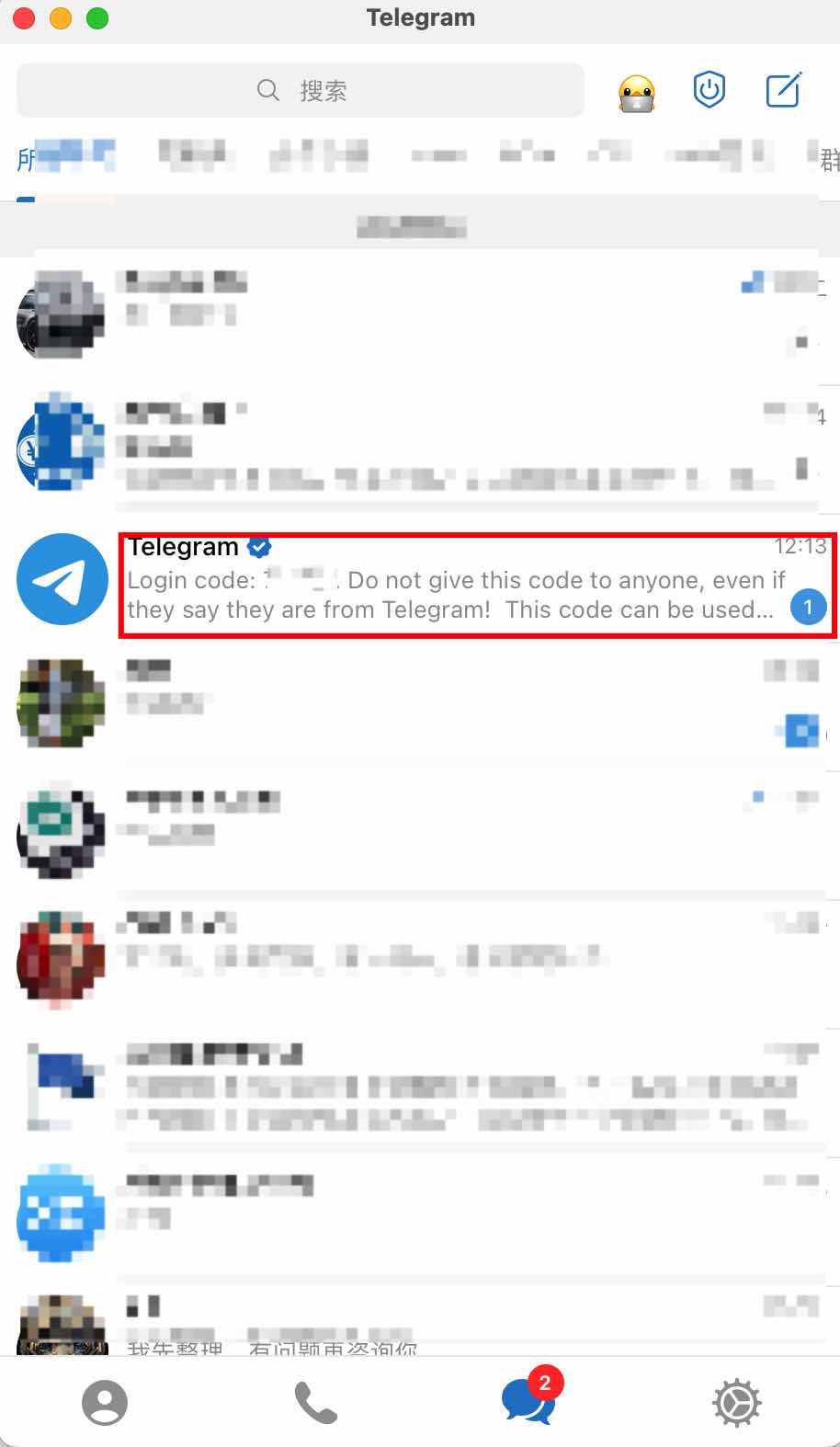

@加密爱好者小林 收到"新手用户"请求:「能截图教我怎么区分加密/普通聊天吗?」当小林发送带验证码的截图后,账号立即被盗,其创建的3个千人群组被转移。

案例2:伪造好友的"号码钓鱼"

受害者@安娜 收到已被盗号好友的消息:「帮我存这个号码+86XXX...」当她告知绑定手机号后,对方通过伪造登录验证码请求,配合话术在18分钟内完成账号接管。

二、盗号产业链的底层逻辑(附技术解析)

盗号三要素获取流程图

graph TDA[获取手机号] --> B[触发登录验证]B --> C[诱导截图验证码]C --> D[突破两步验证]

第一阶段:手机号窃取手段

-

恶意群组渗透

伪造"空投申领"等群组,要求用户公开手机号领取资格 -

伪造官方通知

# 常见钓鱼消息模板"Telegram安全警报:请私信确认绑定号码以启用账户保护"

-

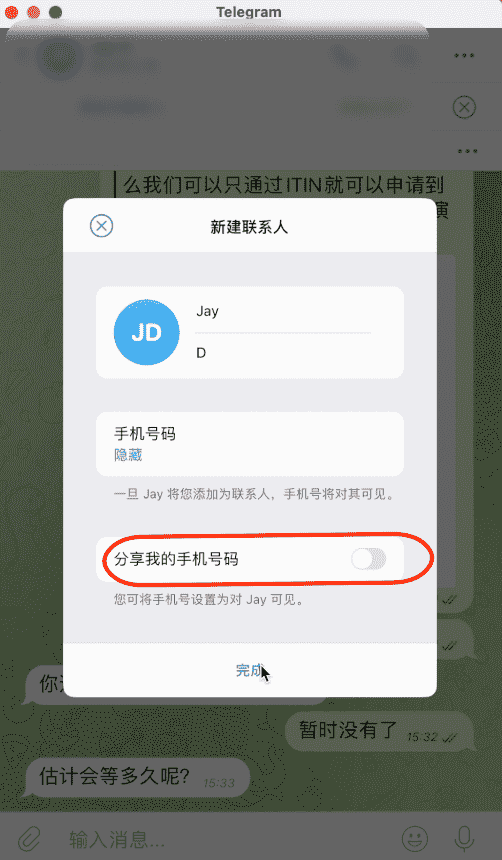

联系人添加漏洞

利用系统默认的"共享手机号"选项(Settings > Privacy > Phone Number)

第二阶段:验证码劫持技术

- 精准搜索指令

要求受害者搜索login code:12345或donotshare等关键词 - 界面混淆攻击

诱导打开完整通知页面绕过主界面马赛克保护 - 时间窗口控制

验证码有效期内(通常5分钟)实施话术压迫

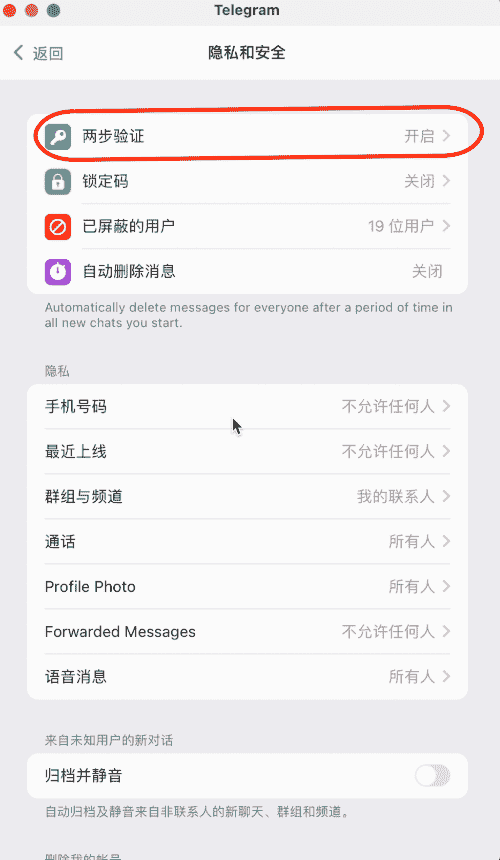

第三阶段:两步验证破解

- 话术模板示例

❌「需要你的二次验证码完成安全绑定」

❌「系统升级需临时关闭二次验证」

❌「发送密码截图确认账户所有权」

三、终极防护配置指南(附截图)

防护策略1:号码隐身术

- 进入

Settings>PrivacyandSecurity - 在

PhoneNumber设置中:

- 将

Whocan seemyphone number设为Nobody - 关闭

Peer-to-Peer通话 - 启用

自动删除账户保护(建议设置3个月)

防护策略2:验证码防火墙

- 开启登录警报

在ActiveSessions启用登录邮箱通知 - 验证码黑盒原则

任何包含以下关键词的消息立即销毁:Logincode:/ Do not share /验证码 - 截图安全规范

使用系统级马赛克工具,推荐SecureShot自动隐藏敏感区域

防护策略3:双重认证核弹级保护

- 进入

Settings>PrivacyandSecurity>Two-StepVerification - 设置7位以上复合密码(建议使用密码管理器生成)

- 必填

RecoveryEmail并开启二次验证 - 每月修改密码并检查活跃会话

四、紧急情况应对方案

账户异常检测清单

- ✅ 检查

ActiveSessions的设备信息 - ✅ 审查

Channel/GroupOwnership - ✅ 验证

SavedMessages完整性

盗号应急响应流程

- 立即通过官方恢复通道冻结账户

- 向联系人发布数字签名声明

- 通过备份邮箱重置两步验证

- 向@Telegram发送硬件指纹验证请求

五、安全防护能力自测表

| 检查项 | 达标标准 | 自检 |

|---|---|---|

| 手机号可见性 | 设置为Nobody | ✅/❌ |

| 两步验证状态 | 已设置且绑定恢复邮箱 | ✅/❌ |

| 会话活跃监控频率 | 每周检查≥1次 | ✅/❌ |

| 敏感词屏蔽清单 | 已配置≥5个关键词 | ✅/❌ |

| 截图安全处理 | 使用专业工具打码 | ✅/❌ |

专家提醒:2023年Telegram新增的

限制新设备登录功能,建议在PrivacyandSecurity中开启,可阻止90%的异常登录尝试。

立即行动:花5分钟完成上述设置,让您的账号安全性提升300%。如有疑问,欢迎在评论区获取个性化安全方案!